2023年4月6日 ~ 2023年4月10日 にインターネットアンケート調査(ゼロトラスト及び関連システムに関する調査)を実施し、1,106件の回答を得ました。

この記事は、その結果の中から「情報資産を保護する上での脅威」について整理しています。

「情報資産を保護する上での脅威」についての情報システム部門の回答結果を共有します。情報システム部門が何を脅威と感じているか、また、その脅威に対してどのような対策が有効であるかを解説します。

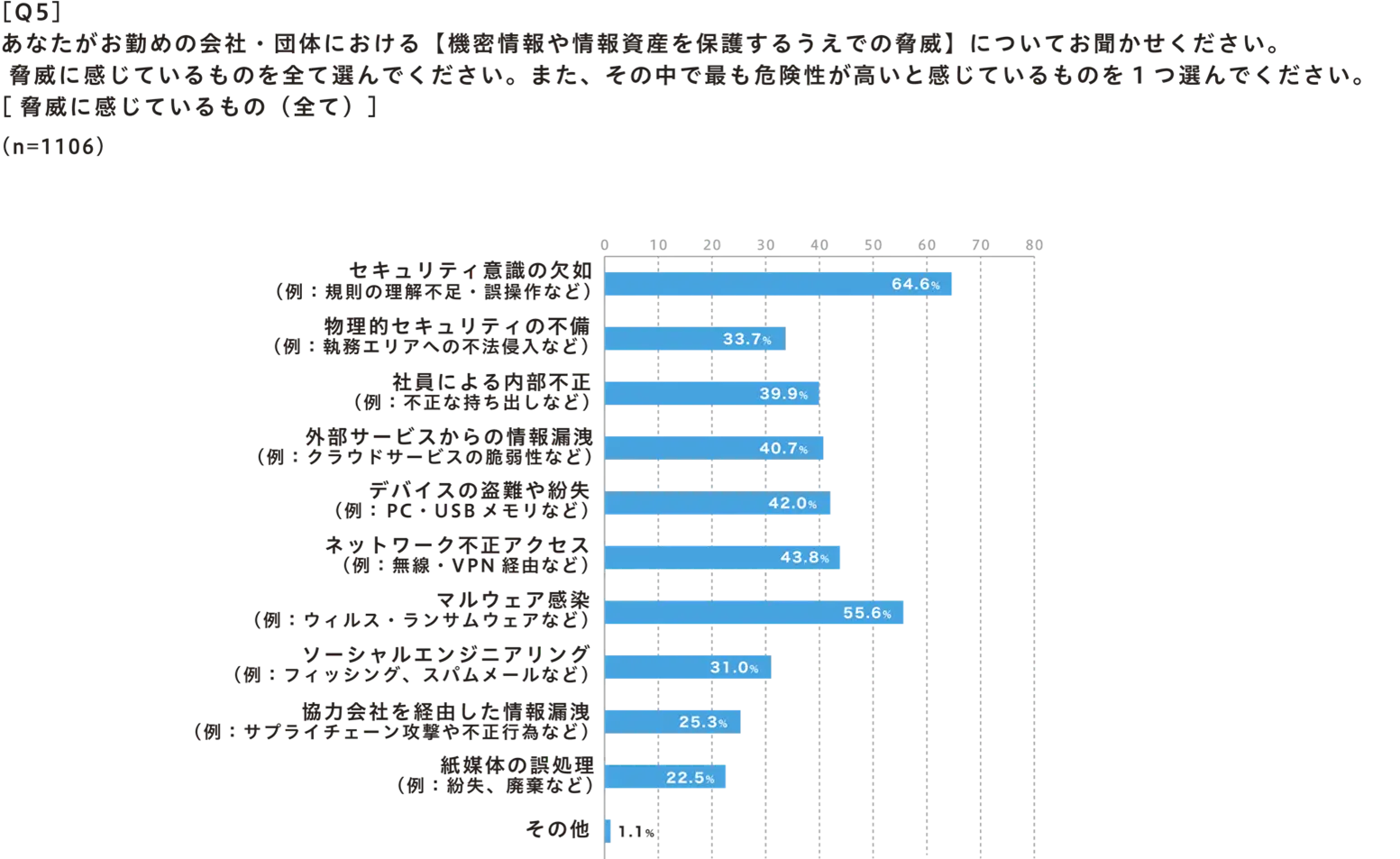

情報セキュリティ部門に対し、「機密情報や情報資産を保護するうえでの脅威」について確認したところ「セキュリティ意識の欠如」(64.6%)が最も多い意見となりました。次いで「マルウェア感染」(55.6%)となり、この2点が情報システム部門では脅威として注目度が高いことがわかります。

なお「マルウェア感染」に関しては、調査時の設問において「ランサムウェア」を例に挙げていたことから、昨今の人の手による「侵入型ランサムウェア攻撃(※)」を想定した脅威も「マルウェア感染」に含まれている可能性が高いと考えられます。

※参考情報

侵入型ランサムウェア攻撃を受けたら読むFAQ(JPCERT/CC)https://www.jpcert.or.jp/magazine/security/ransom-faq.html

「セキュリティ意識の欠如」や「マルウェア感染」が上位に挙げられている理由としては、自治体が保有する個人情報を含んだUSBメモリの紛失、自動車関連企業での侵入型ランサムウェア攻撃被害といった被害事例の存在が影響している可能性も考えられます。自治体の事例では、全住民約46万人の個人情報を含むデータが保存されたUSBメモリが業務再々委託先の社員によって持ち出され、一時紛失する騒ぎがありました。自動車関連企業の事例では、取引先の部品メーカーがサイバー攻撃を受け、サーバーがダウン。影響範囲特定のために、いったん自社の国内全工場の稼働を停止させたほか、連携先の企業でも工場の停止が行われるなど、多大な影響を及ぼしました。

注意すべき点はどちらの事例も「業務委託先」や「主要取引先」が関係するものであり、まさに近年注目度が高まっている「サプライチェーンリスクの増加」に該当するものです。このように、脅威動向の変化が調査結果として表れているといえるでしょう。

ゼロトラストが注目される背景としても解説しましたが、企業・団体を取り巻く環境が大きく変化するなかでセキュリティリスク・脅威も増加しています。このような事例が増えてきていることからも、外部/内部を問わず、現在の脅威動向やリスク環境の変化に対応できるソリューションが必要です。

「マルウェア感染」として回答されたなかに含まれると考えられる「侵入型ランサムウェア攻撃」は、近年特に深刻なリスクとして考えざるを得なくなっています。侵入型ランサムウェア攻撃の主な侵入経路はリモートアクセス環境の脆弱性を悪用したものであるというデータもあり(※)、テレワークやハイブリッドワークが普及した昨今、安全なリモートアクセス環境の実現は不正アクセス対策だけでなく、侵入型ランサムウェア対策としても重要視されるようになりました。

※参考情報

令和4年におけるサイバー空間をめぐる脅威の情勢等について(令和5年3月16日 警察庁)https://www.npa.go.jp/publications/statistics/cybersecurity/data/R04_cyber_jousei.pdf

リモートアクセス環境のセキュリティ対策としては、脆弱性対策に加えて「認証の強化」が重要視されています。「Soliton OneGate」であれば、利便性を損なわず認証を強化することが可能です。Soliton OneGateはデジタル証明書を用いた多要素認証(MFA)に対応していることに加え、Windows/macOS/Android/iOS/Chromebookなど多様なOSで使用することができるマルチOS対応で、さまざまなデバイスで利用できます。デジタル証明書による多要素認証はフィッシング耐性が高く、昨今の多要素認証を突破する攻撃にも対抗できる強固な認証方式となります。

加えて、Soliton OneGateでは、国産IDaaSで初めてリスクベース制御を搭載しており、不審な挙動を検出して対策できるため侵入型ランサムウェアをはじめとする不正アクセスへの対策としても有効です。

・Soliton OneGate

https://www.soliton.co.jp/lp/onegate/

セキュリティ意識の欠如への対策としては「技術的コントロール」として、そもそも禁止操作をさせないような制御を行うことが重要です。また「意識向上プログラム」として、いわゆる教育・啓発をしていく必要があります。

しかし、AIをはじめとする新たなテクノロジーが急速にビジネスシーンにも活用されていく今日、最新技術の活用を「禁止」するのではなく、リスクを判断しながらむしろ「活用」していく方向に舵を切らなければ、DXの波に取り残され、生き残ることが難しい時代になっているのも確かです。

この流れにブレーキをかけず、業務に影響を及ぼさずにリスク対策をする第一歩としては「モニタリング」が重要となってきます。新たなIT技術を業務で利用する場合、組織のセキュリティポリシーに準じた合意や承認というプロセスを踏むことが理想的です。しかし残念ながら、そのプロセスを踏まえずに利用されてしまうものもあるというのが現状です。会社として許可されているもの、許可されていないものも含めて、さまざまな角度からセキュリティリスクにつながるPC操作をモニタリングすることで「セキュリティ意識の欠如」によるリスクを把握・対応していくことができます。

ソリトンシステムズの「InfoTrace 360」は、多様化する業務環境の「可視化」と「最適化」を支援するソリューションです。勤務状況・アプリ利用状況・ファイル利用状況・端末操作などを可視化するだけでなく、ファイルの書き出しも制御できるため、情報漏えい対策としてもご利用いただけます。

従来の情報漏えい経路である「印刷」や「USBストレージ」の利用状況の把握だけではなく、ビジネスチャットやWeb会議経由でのファイル送付など、モダナイズされたビジネス環境に適したモニタリングと、それを簡単に可視化できるレポートを提供しています。組織で許可しているかどうかに関わらずモニタリングすることができるため「セキュリティ意識の欠如」によって発生するセキュリティリスクを管理者はいち早く把握し、必要な対策を講じることができるようになります。

またInfoTrace 360では情報漏えいの経路だけではなく、業務環境のリスク把握も可能です。例えば、組織で許可していないFree Wi-Fiへの接続状況やソフトウェアのインストーラー実行状況なども把握できるため「セキュリティ意識の欠如」によるリスクを可視化したうえで、必要な対策を実施することができるようになります。

InfoTrace 360は、クラウドサービスであるためサーバーの構築は必要なく、エンドポイントに導入するエージェントもサイレントインストールが可能で、ユーザーへの負荷もほとんど心配ありません。レポート画面はWebブラウザを用いて簡単に確認でき、グラフィカルで見やすい多様な分析レポートが用意されています。

すべてを「禁止」することが最適ではない時代に、InfoTrace 360は「セキュリティ意識の欠如」に起因するリスクへの対策を支援する、継続的なモニタリングを提供するソリューションです。

・InfoTrace 360

https://www.soliton.co.jp/lp/it360/

情報資産を保護するうえでは「そもそも、まず攻撃者からみて自社がどういう状況にあるのか」「どういった侵入経路があると見られているのか」を把握することが重要です。ソリトンシステムズでは攻撃者目線で企業ネットワークへの侵入口を調査する「Attack Surface Managementサービス」を提供しています。脅威動向やリスク環境の変化に対応するためにも、自社のAttack Surfaceについて、事前に把握しておくことが重要です。

※Attack Surface(攻撃対象領域):サイバー攻撃の足がかりとなり得るIT資産や侵入経路のこと

Attack Surface Managementサービスでは、サイバー攻撃者がターゲット組織を調べる際に用いる攻撃手法と同じ手法で調査を行い、脆弱性や漏えいしたID情報などを調査・報告します。外部公開サーバーや、VPNゲートウェイなどのインターネットに直接接続された外部公開IT資産がレポートされることが一般的ですが、ソリトンシステムズのAttack Surface Managementサービスではこれに加えて、インターネット上に漏えいしたユーザーID/パスワードといったクレデンシャル情報なども対象としてレポートしています。これらのセキュリティリスクを事前に把握できれば、外部公開IT資産やID/パスワードの適切な管理が実現可能です。

情報資産を狙うサイバー攻撃が増えている昨今、自社のセキュリティリスクを事前に把握して適切な対策を講じるためにも、Attack Surface Managementサービスのご利用を検討してみてはいかがでしょうか。

・Attack Surface Managementサービス

https://www.soliton.co.jp/lp/asm/

本サイトに掲載している調査結果・図版は、出典元として「ネットアテスト」(https://www.netattest.com)」を明記いただくことで引用できます。

ご利用に際してのご連絡は、事前・事後ともに不要です。

今後のビジネスの検討や、ウェブ記事・プレゼンテーション・企画書内で示す補足データとして是非ご活用ください。