SMS認証は、パスワードに加えて登録した番号宛てに送る確認コードを使い、ログインや大事な操作をする人が本人かどうかを確かめる方式です。導入しやすい一方、フィッシングやSIMスワップに弱いため、重要なアカウントでは認証アプリやセキュリティキーも検討する必要があります。

ここでは、SMS認証の仕組み、利点と弱点、ほかの2要素認証との違い、より安全に使うための考え方を順に見ます。

情報セキュリティは、情報の機密性・完全性・可用性を維持するための取り組みです。なかでも認証は「正しい利用者だけがアクセスできる状態」をつくるための基盤になります。

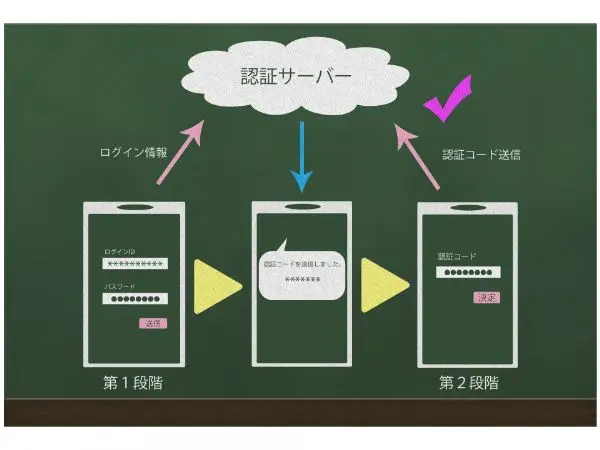

パスワードだけの認証は、漏えい・使い回し・フィッシングなどで突破されやすいのが現実です。そこで、知識要素に加えて所持要素などを組み合わせる多要素認証(MFA)が用いられます。SMS認証は、その中で登録した番号宛てに確認コードを送る方式として広く使われています。

SMSで届く確認コードは、一般にはワンタイムパスワード(OTP)やワンタイムコードと呼ばれます。短時間だけ有効で、1回使うと無効になる設計が多いものの、認証アプリが端末内で生成するTOTPとは仕組みが異なります。

パスワードが漏れても、追加でSMSコードが必要になるため、攻撃者は簡単にログインできません。「パスワードだけの突破」を難しくできます。

スマートフォンを使う利用者が多く、専用アプリを追加せずに使える構成にできる場合もあります。そのため、利用者への案内と導入の負担を比較的抑えやすい点が利点です。

SMS認証は補助策として有効ですが、これだけで十分とはいえません。主な注意点は次のとおりです。

SMSコードは「入力してしまえば使える情報」です。偽サイトに誘導され、パスワードと一緒にコードまで入力させられると、その場で突破されることがあります。

攻撃者が携帯キャリアで本人になりすまし、電話番号を別SIMに移してSMSを受け取れる状態にする手口です。これが成立すると、SMS認証が突破される可能性があります。

端末の盗難や、SMSを読み取るマルウェア、ロック画面通知の表示設定など、端末側の状態次第で漏えいリスクが上がります。

SMS認証には電話番号の登録が前提になるため、プライバシーの観点で抵抗が出ることがあります。番号変更時の手続きや、場合によっては番号の再利用(別の人に割り当てられる)に起因する運用リスクも考慮が必要です。

SMS認証は「追加の層」です。まずは、長く推測されにくいパスワード、使い回しの禁止、パスワード管理ツールの活用など、基本を固めることが重要です。

不審なSMSやリンクを開かないよう周知し、正規URLを案内し、普段と違う場所や端末からのログインを通知することが有効です。

SMS認証は便利ですが、PSTN(公衆交換電話網)を使う out-of-band 認証には固有の弱点があり、代替手段の用意も推奨されます。可能であれば、次のような方式を優先したほうが安全性を高めやすくなります。

認証アプリは端末内でコードを生成するため、SIMスワップのようなSMS固有のリスクは受けにくくなります。ただし、入力したコードが盗まれれば突破され得る点は変わらず、アプリ導入や端末変更時の復旧手順も決めておく必要があります。

生体認証は、端末のロック解除や多要素認証器を使い始める要素として広く使われます。NISTのガイドラインでは、生体情報は多要素認証で単独の認証器として使うのではなく、端末やセキュリティキーなどの物理的認証器と組み合わせる前提で扱われます。

物理デバイスを必要とするぶん管理の手間は増えますが、重要アカウントの防御手段としては強力です。特にフィッシング耐性を重視するなら、FIDO2/WebAuthn に対応したセキュリティキーが有力候補になります。

SMS認証は、短期間で導入したいサービスや、利用者に専用アプリの導入を求めにくい場面では現実的な選択肢です。一方で、管理者権限を使うアカウント、金融関連の取引、高機密データへアクセスする業務では、SMSだけに頼らない設計が望まれます。

SMS認証は、パスワードだけに頼る場合よりも不正ログインを防ぎやすく、導入の負担も比較的抑えやすい方式です。ただし、フィッシングやSIMスワップなど、SMS経由であること自体に起因する弱点があります。

導入の負担を抑えたい場合はSMS認証も有力ですが、重要なアカウントでは認証アプリやセキュリティキーを優先するほうが安全です。

通常は、パスワード(知識)と、SMSで受け取るコードのような電話回線経由の所持要素を組み合わせることで2FAとして扱われます。ただし、PSTN(公衆交換電話網)を使うSMS認証には固有の弱点があり、設計や運用によっては所持要素としての強さが下がることがあります。

おすすめできません。SMS認証は追加の層ですが、フィッシングなどで突破される可能性があります。強いパスワードとセットで考えるのが基本です。

短時間・使い捨てのため、使い回し攻撃には強い一方、盗まれて“その場で入力された”場合は突破されます。コードの取り扱いが重要です。

攻撃者が偽サイトでコード入力まで誘導し、リアルタイムで正規サイトへ転送する手口があるためです。「入力させない仕組み」も対策になります。

攻撃者が携帯キャリアで本人になりすまして番号を別SIMへ移し、SMSを受け取れる状態にする攻撃です。成立するとSMS認証が突破される可能性があります。

電話番号の登録が前提になるため、提供先の信頼性や利用目的の確認が重要です。不要なサービスへの番号登録は最小限にするのが無難です。

SMSを受け取れないためログインできなくなる可能性があります。復旧手段(予備コード、別要素、サポート窓口の本人確認手順)の整備が重要です。

一般に、認証アプリ(TOTP)やセキュリティキー(FIDO2/WebAuthn)は、SMS特有のリスクを避けやすい選択肢です。重要アカウントほど検討価値があります。

強いパスワード、フィッシング対策(リンクを踏まない・正規URL確認)、ログイン通知、端末ロックと通知設定の見直しをセットで運用するのが現実的です。

コスト・到達率・海外利用・番号変更・退職者の扱いなど運用面の設計が重要です。高重要度の操作は、より強い要素(アプリ/TOTP、証明書、FIDO2等)との併用も検討されます。